اگر به یک وب سایت یا فروشگاه رایگان با فضای نامحدود و امکانات فراوان نیاز دارید بی درنگ دکمه زیر را کلیک نمایید.

ایجاد وب سایت یادسته بندی سایت

محبوب ترین ها

پرفروش ترین ها

پر فروش ترین های فورکیا

پر بازدید ترین های فورکیا

آموزش ساخت بازی بدون دانش برنامه نویسی و طراحی سه بعدی مبتدی تا پیشرفته با نرم افزار

آموزش ساخت بازی بدون دانش برنامه نویسی و طراحی سه بعدی مبتدی تا پیشرفته با نرم افزار دانلود100% رایگان نرم افزار تبلیغات در تلگرام + آموزش کامل و فیلم آموزشی

دانلود100% رایگان نرم افزار تبلیغات در تلگرام + آموزش کامل و فیلم آموزشی کاغذ میلیمتری

کاغذ میلیمتری آموزش افزایش لایک و فالوور واقعی اینستاگرام در اندروید و iOS به صورت نامحدود

آموزش افزایش لایک و فالوور واقعی اینستاگرام در اندروید و iOS به صورت نامحدود اینترنت اشیا-پاورپوینت Internet of Things (IoT) -powerpoint

اینترنت اشیا-پاورپوینت Internet of Things (IoT) -powerpoint آپلود بالا 2 دقیقه اینستاگرام برای اولین بار در فروشگاه دیجی دانلود

آپلود بالا 2 دقیقه اینستاگرام برای اولین بار در فروشگاه دیجی دانلود جلوگیری از هک وای فای + آموزش و نرم افزار

جلوگیری از هک وای فای + آموزش و نرم افزار کتاب راهنمای گام به گام بازی جی تی آی 5 Gta San Andreas

کتاب راهنمای گام به گام بازی جی تی آی 5 Gta San Andreas گام به گام نهم

گام به گام نهم آپدیت پایونیر 7950

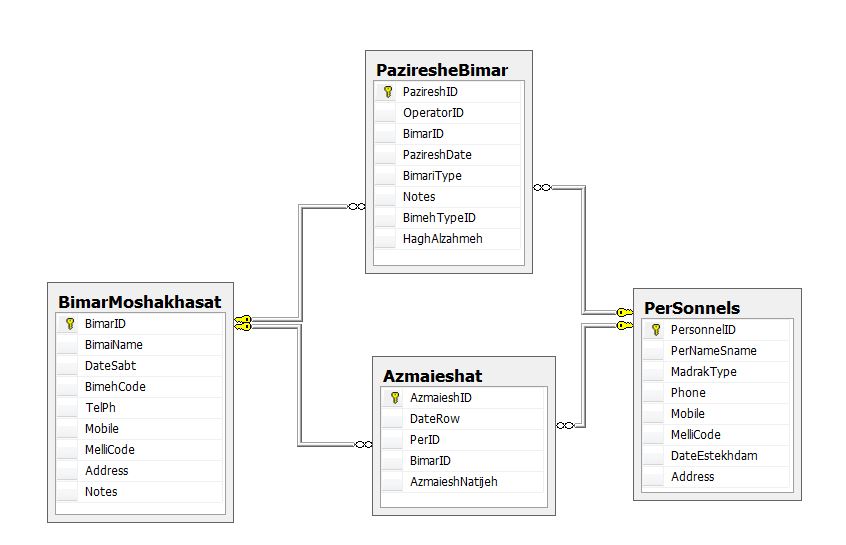

آپدیت پایونیر 7950 طراحی پایگاه داده مطب پزشک به همراه نمودار ER

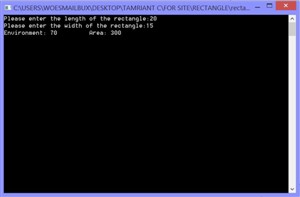

طراحی پایگاه داده مطب پزشک به همراه نمودار ER برنامه محاسبه محیط و مساحت مستطیل

برنامه محاسبه محیط و مساحت مستطیل دانلود ارزان کتاب نایاب و گران قیمت (Security+ Guide to Network Security Fundamentals (Cyber Security

دانلود ارزان کتاب نایاب و گران قیمت (Security+ Guide to Network Security Fundamentals (Cyber Security آموزش دانلود و ذخیره تمام موزیک های Spotify در کامپیوتر با فرمت MP3

آموزش دانلود و ذخیره تمام موزیک های Spotify در کامپیوتر با فرمت MP3 ICDL2 - سوال کتبی ( سری اول )

ICDL2 - سوال کتبی ( سری اول ) دانلود کتاب کمیاب SQL Injection Attacks and Defense, Second Edition

دانلود کتاب کمیاب SQL Injection Attacks and Defense, Second Edition دانلود کتاب TCPIP Analysis ویژه مدرسین و کسانی که میخواهند TCP IP را مفهومی فراگیری کنند

دانلود کتاب TCPIP Analysis ویژه مدرسین و کسانی که میخواهند TCP IP را مفهومی فراگیری کنند دانلود کتاب آموزش برنامه نویسی Perl

دانلود کتاب آموزش برنامه نویسی Perl دانلود کتاب کاربردی Runnig Linux

دانلود کتاب کاربردی Runnig Linux دانلود اپرا رایگان برای اندروید جدید و سالم

دانلود اپرا رایگان برای اندروید جدید و سالم سوالات مهم در امتحان مهارت های هفت گانه ICDL

سوالات مهم در امتحان مهارت های هفت گانه ICDL دانلود کتاب Python Testing Cookbook

دانلود کتاب Python Testing Cookbook آموزش باز کردن قفل پترن PATTERN گوشی اندروید

آموزش باز کردن قفل پترن PATTERN گوشی اندروید دانلود کتاب فوق العاده کمیاب و گران قیمت Stealing the Network: How to Own the Box

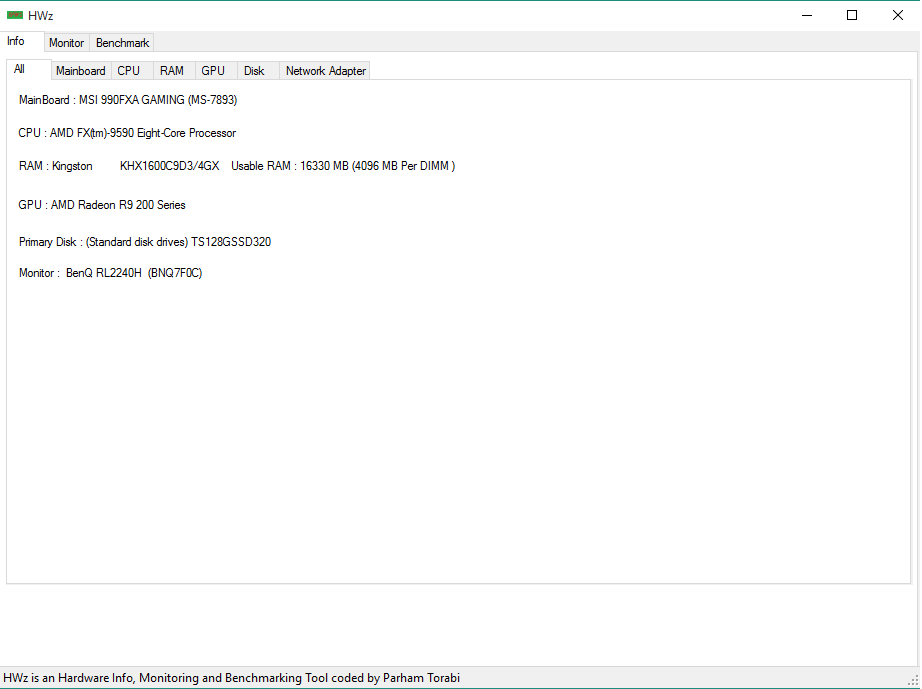

دانلود کتاب فوق العاده کمیاب و گران قیمت Stealing the Network: How to Own the Box HWz

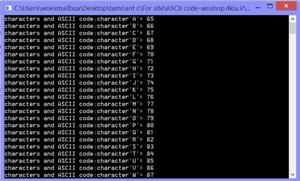

HWz برنامه چاپ کاراکترهای A تا z به همراه کد اسکی آنها

برنامه چاپ کاراکترهای A تا z به همراه کد اسکی آنها پروتکل IPTV مطالعه معماری و پیاده سازی (تخفیف 80% به مدت پنج روز)

پروتکل IPTV مطالعه معماری و پیاده سازی (تخفیف 80% به مدت پنج روز) ICDL2 - سوال کتبی ( سری سوم )

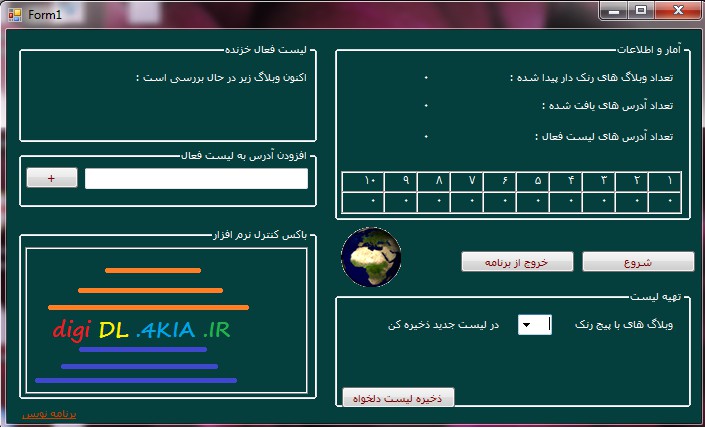

ICDL2 - سوال کتبی ( سری سوم ) دانلود نرم افزار پیدا کردن وبلاگ های رنک دار حذف شده (پیدا کنید بفروشید کسب درآمد کنید)

دانلود نرم افزار پیدا کردن وبلاگ های رنک دار حذف شده (پیدا کنید بفروشید کسب درآمد کنید)برچسب های مهم

پیوند ها

کاربرد نرم افزارهای رایانه ای در عملیات حسابرسی ...

مبلغ قابل پرداخت 8,000 تومان

انتشار : ۱۱ شهریور ۱۳۹۷در این مقاله نرم افزار شبیه سازی گرافیکی شبکه سنسور بیسیم بمنظور تحلیل عملکرد سنسورها در شبکه های سنسور در شبکه های سنسور بی سیم چند سینگی ارائه شده است . ...

مبلغ واقعی 10,000 تومان 5% تخفیف مبلغ قابل پرداخت 9,500 تومان

پیشرفتهای جدید در زمینههای مدار های مجتمع، ارتباط بیسیم، تکنولوژیهای نیمههادی و علم کوچک سازی[1] باعث رشد شبکه حسگر در کاربرد وسیعی از جمله پزشکی و سازمان بهداشت و درمان شده است. از طرفی دیگر افزایش بیماریها و هزینههای درمانی ناشی از آن سبب پیدایش تکنیکهایی برای حل این مشکلات شده است. یکی از این تکنیکها به ...

مبلغ واقعی 104,592 تومان 2% تخفیف مبلغ قابل پرداخت 102,500 تومان

سودوکو، مخفف یک عبارت ژاپنی 数字は独身に限る که خوانده میشود سوجی وا دوکوشین نی کاگیرو به معنی «ارقام باید تنها باشند» است. هر چند این بازی برای اولین بار در یک مجله پازل آمریکایی در سال ۱۹۷۹ انتشار یافت، ولی انتشار آن به طور مستمر و پیگیر برای نخستین مرتبه بر میگردد به ژاپن در ۱۹۸۶ و از سال ۲۰۰۵ این سرگرمی به محبوبیت ...

مبلغ واقعی 46,907 تومان 3% تخفیف مبلغ قابل پرداخت 45,500 تومان

نظریهٔ بازی با استفاده از مدلهای ریاضی به تحلیل روشهای همکاری یا رقابت موجودات منطقی و هوشمند میپردازد.[۱] نظریهٔ بازی، شاخهای ازریاضیات کاربردی است که در علوم اجتماعی و به ویژه در اقتصاد، زیستشناسی، مهندسی، علوم سیاسی، روابط بینالملل، علوم رایانه، بازاریابی،فلسفه و پوکر مورد استفاده قرار میگیرد.[۲] نظریهٔ ...

مبلغ واقعی 46,939 تومان 2% تخفیف مبلغ قابل پرداخت 46,000 تومان

یکی از معروف ترین سوال ها برای آموزش الگوریتم و روش عقبگرد (Backtraking) مسیله هشت وزیر یا n queens است که علاوه بر سادگی زیبایی خاصی هم دارد . مسیله n وزیر به شرح زیر است: فرض کنید که صفحه شطرنجی به ابعاد n *n دارید ، چگونه می توان n عدد وزیر (نمی دونم چرا ما به ملکه در شطرنج می گوییم وزیر !!) را در صفحات شطرنج قرار داد به طوری که هم را تهدید ...

مبلغ واقعی 46,939 تومان 2% تخفیف مبلغ قابل پرداخت 46,000 تومان

علاقهمندان به مباحث مختلف طراحی الگوریتم و همینطور شرکتکنندگان مسابقات برنامهنویسی به خوبی میدانند که یکی از مهمترین پارامترهای طراحی موفقیتآمیز یک الگوریتم، شیوهی صحیح فکر کردن روی حل مسئله است. حل انواع سوالات الگوریتمی به ما کمک میکند ذهن خودمان را برای حل مسائل پیچیدهتر آماده کنیم. مسئلهی ...

مبلغ واقعی 46,939 تومان 2% تخفیف مبلغ قابل پرداخت 46,000 تومان

میتوان با استفاده از کامپیوتر، پردازش و تجزیه و تحلیل های رقمی انجامداد. این پردازش برای افزایش کیفیت داده ها و تفسیرهای چشمی انجام میگیرد. هم چنین میتوان موضوع یا اطلاعات به خصوصی را از تصویر به دست آوردکه همگی به صورت خودکار توسط کامپیوتر انجام می گیرد. تصاویر آنالوگ تصاویری مانند عکس های هوایی که توسط سیستم های عکس ...

مبلغ قابل پرداخت 12,700 تومان

انتشار : ۱۴ مهر ۱۳۹۶در این نوشتار، با زبانی ساده مفاهیم پایه سیستم های بازیابی اطلاعات (IR) و الگوریتم اصلی یافتن صفحات مرتبط با یک عبارت خاص توضیح داده خواهد شد. یکی دیگر از اجزای این سامانه ها، تطبیق جواب ها با کاربر است در ادامه مقاله قصد طراحی یک سیستم بازیابی اطلاعات را برای یک کتابخانه با هزاران کتاب داریم و می خواهیم سیستمی طراحی کنیم ...

مبلغ قابل پرداخت 12,700 تومان

انتشار : ۱۴ مهر ۱۳۹۶چکیده : بااستفاده ازروش مهندسی اجتماعی وبفیشینگ (فیشینگ) ازطریق پیام کوتاه،ایمیل وIMهای برای الزام نمودن کاربران به وبسایت جعلی جهت به دستآوردن اطلاعات حساس. با استفاده از روش فیشینگ کاربردی و شناسایی شده به طورمستمر، درحال حاضر تهدیدادت فیشینگ را درحدزیادی کاهش داده اند. ...

مبلغ واقعی 55,667 تومان 10% تخفیف مبلغ قابل پرداخت 50,100 تومان

چکیده ما بررسی ادبیات تشخیص کاراکتر نوری (OCR) با اشاره به خط شکسته اردو ماننداسکریپت. به طور خاص، به زبان اردو، پشتوو سندی مورد بحث قرار گرفته است، با تاکید بر اینکهنستعلیق و نسخ اسکریپت. قبل از بازداشت از OCR کار می کند، از مختصات اسکریپت اردو مانندخلاصه شده است، که توسط ارائه پایگاه داده متن تصویر در دسترس است. یعنی به خاطر وضوح، ...

مبلغ واقعی 55,667 تومان 10% تخفیف مبلغ قابل پرداخت 50,100 تومان

Abstract—Semantic and keyword web based technique is becoming a generic issue in an application of Information Retrieval (IR). Most of the researchers used different web techniques for finding relevant information and find the keyword based search, which are not able to fetch the relevant search result because they do not know the actual meaning of the term or expression and relationship between them in the web search. In this paper, semantic and keyword based web search method have been applied on the different web search engines. The selected search engines such as semantic search ...

مبلغ واقعی 30,444 تومان 10% تخفیف مبلغ قابل پرداخت 27,400 تومان

چکیده: این مقاله یک الگوریتم AES موثر و کارامد و مقاوم در برابر انالیز دیفرانسیلی DPA را ارائه می کند.این مقاله یک شبیه سازی مبتنی بر حمله انالیز قدرت CPA را روی اجرای AES با ساختارهای مختلف ایجادمی کند. ایده های پیشنهادی روی تناوب کاری تاثیر نمی گذارد و مبنای هسته ی الگوریتم را تغییر نمی دهد. یک سخت افزار مینیمال برای مدیریت جریان داده ...

مبلغ واقعی 55,789 تومان 5% تخفیف مبلغ قابل پرداخت 53,000 تومان

شناسایی الگو شناسایی فونت عربی مبنی بر مشخصه های اعراب ها یا زیر و زبرها واژه های کلیدی: شناسایی فونت اعراب های عربی ترکیبی از طرح مرکزی و حلقوی چکیده روش های بسیاری برای شناسایی فونت عربی پیشنهاد شده اند، اما هیچیک از آنها ویژگی سیستم نوشتاری عربی را در نظر نگرفته است. اکثر این روش ها یا رویکردهای شناسایی الگوی عمومی یا ...

مبلغ واقعی 55,778 تومان 10% تخفیف مبلغ قابل پرداخت 50,200 تومان

این پروژه برای درس بازیابی پیشرفته اطلاعات در مقاطع دکترا و کارشناسی ارشد کاربردی بوده و بعنوان پروژه پایانی کارشناسی ارشد مورد استفاده قرار گرفته است. دنیای دیجیتال در حال آمدن است، داده ها به داده های بزرگ تبدیل شدند با افزایش اطلاعات دیجیتال اطلاعات متنی هم افزایش می یابد.تمایل برای استخراج داده ها، غنی سازی، تجزیه و تحلیل و ...

مبلغ واقعی 849,684 تومان 5% تخفیف مبلغ قابل پرداخت 807,200 تومان

This paper addresses the problem of keyword extractionfrom conversations, with the goal of using these keywords toretrieve, for each short conversation fragment, a small numberof potentially relevant documents, which can be recommended toparticipants. However, even a short fragment contains a varietyof words, which are potentially related to several topics; moreover,using an automatic speech recognition (ASR) system introduceserrors among them. Therefore, it is difficult to infer preciselythe information needs of the conversation participants. We firstpropose an algorithm to extract keywords ...

مبلغ واقعی 58,105 تومان 5% تخفیف مبلغ قابل پرداخت 55,200 تومان

Phishing is a major problem on the Web. Despite the significant attention it has received over the years, there has been nodefinitive solution. While the state-of-the-art solutions have reasonably good performance, they suffer from several drawbacks includingpotential to compromise user privacy, difficulty of detecting phishing websites whose content change dynamically, and reliance onfeatures that are too dependent on the training data.To address these limitations we present a new approach for detecting phishing webpages in real-time as they are visited by a browser.It relies on modeling ...

مبلغ واقعی 11,684 تومان 5% تخفیف مبلغ قابل پرداخت 11,100 تومان

V2V سامانه ای کاملا هوشمند و مبتنی بر پردازشاطلاعات است که می تواند کنترل اوضاع را در دست بگیرد و حتی بر اراده بشرهم فائق آید. از چنین سیستم هوشمندی نمونه های آشکاری هم وجود دارند. هماکنون بسیاری از خودروهای جهان با کمک سیستم ناوبری GPS از وضعیت جغرافیاییخودشان نسبت به محیط و همچنین وضعیت راه ها و ترافیک شهری و بین شهری مطلعمی شوند و ...

مبلغ واقعی 33,529 تومان 15% تخفیف مبلغ قابل پرداخت 28,500 تومان

صف یکی از انواع دادهساختارهاست که از آن برای ذخیره و بازیابی دادهها بهره میبرند. صف لیستی است که عمل افزودن دادهها درون آن از انتهای لیست و عمل حذف دادهها از ابتدای لیست انجام میشودمثل یک صف نانوایی دادهها به ترتیب ورود پشت سر هم در صف قرار میگیرند. بنابراین اولین داده ورودی اولین داده خروجی نیز ...

مبلغ واقعی 32,632 تومان 5% تخفیف مبلغ قابل پرداخت 31,000 تومان

صف یکی از انواع دادهساختارهاست که از آن برای ذخیره و بازیابی دادهها بهره میبرند. صف لیستی است که عمل افزودن دادهها درون آن از انتهای لیست و عمل حذف دادهها از ابتدای لیست انجام میشودمثل یک صف نانوایی دادهها به ترتیب ورود پشت سر هم در صف قرار میگیرند. بنابراین اولین داده ورودی اولین داده خروجی نیز ...

مبلغ واقعی 48,947 تومان 5% تخفیف مبلغ قابل پرداخت 46,500 تومان

يک ليست پيوندی يک طرفه (Singly-linked list) دنباله ای از عناصر داده ای به نام گره(node) است که ترتيب خطی آنها توسط اشاره گرها تعيين می گردد. عناصر ليست تنها می توانند به ترتيب از ابتدای ليست تا انتها مورد دسترسی قرار بگيرند. هر گره آدرس گره بعدی را شامل می شود که به اين صورت امکان پيمايش از يک گره به گره بعدی فراهم می شود. برای رسم ليست پيوندی ...

مبلغ واقعی 32,632 تومان 5% تخفیف مبلغ قابل پرداخت 31,000 تومان

ساختن یک درخت heap در واقع وارد کردن متوالی گرهها در آن است. برای وارد کردن یک گره به درخت heap، طی دو مرحله به صورت زیر عمل میکنیم: 1- گره مفروض را در محلی از درخت که شرط کامل بودن آن به هم نخورد (بدون در نظر گرفتن شرط max-heap یا min-heap بودن) درج میکنیم. 2- اگر گره مذکور بر اساس موقعیت خود در درخت، شرط max-heap یا min-heap بودن را نقض نکند، ...

مبلغ واقعی 48,947 تومان 5% تخفیف مبلغ قابل پرداخت 46,500 تومان

انواع گوناگونكاربردهاي وب ، رضايت بيشتر مشتريان و منافع بيشتر را بدست آورده است چون كه با موفقيت با توصيه هاي شخصي سازي ، مجهز شده است . با اين حال ،افزايش شايع حمله كننده هاي شيلينگ از پروفایل هاي رتبه بندي سودار براي دستكاري توصيه سيتسم استفاده مي كند.كه نه تنها دقت توصيه و رضايت مشتري را پايين مي آورد، بلكه به قابليت اعتماد پلات ...

مبلغ واقعی 40,842 تومان 5% تخفیف مبلغ قابل پرداخت 38,800 تومان

جلوگيري از تقلب دركارت هاي اعتباري، يكي از مهمترين كاربردهاي تكنيك هاي پيش بيني مي باشد. از آنجا که روز به روز به دلیل توسعه تجارت الکترونیکی استفاده از کارت های اعتباری نیز توسعه می یابد این حوزه زمینه مناسبی برای فعالیت متقلبین فراهم آورده است. بیش از یک دهه است که روش های مختلفی برای تشخیص تقلب بکار گرفته شده و ما در این مقاله ...

مبلغ واقعی 16,333 تومان 10% تخفیف مبلغ قابل پرداخت 14,700 تومان

در این مقاله، یک مدل جدید از شبکه عصبی مقیاسی (mnn) بهینه سازی شده با الگوریتم های ژنتیک سلسله مراتبی پیشنهاد شده است. این مدل از یک رویکرد دانه ای بر اساس پیچیدگی دیتابیس استفاده می کند. در این مورد روش پیشنهادی با مسئله تشخیص انسان براساس اطلاعات صورت تست شده است. دیتابیس های orl و essex برای قسمت بازدهی روش پیشنهادی استفاده شده است. ...

مبلغ واقعی 40,842 تومان 5% تخفیف مبلغ قابل پرداخت 38,800 تومان

همه کسانی که در زمینه طراحی و ساخت مدارات الکترونیکی فعالیت می کنن و با مدارات آزمایشی سر و کار دارند با مسائل مربوط به استفاده از فیبر سوراخدار و مدارات چاپی آشنا هستند. معمولا برای پیاده سازی مدارات کوچک از فیبر های سوراخدار آماده موجود در بازار استفاده می کنیم. ولی زمانی ... ...